Под контейнер: Подкатная подставка под контейнер ПДК — купить оптом и в розницу от производителя в Санкт -Петербурге

Правильная установка морского контейнера на участке

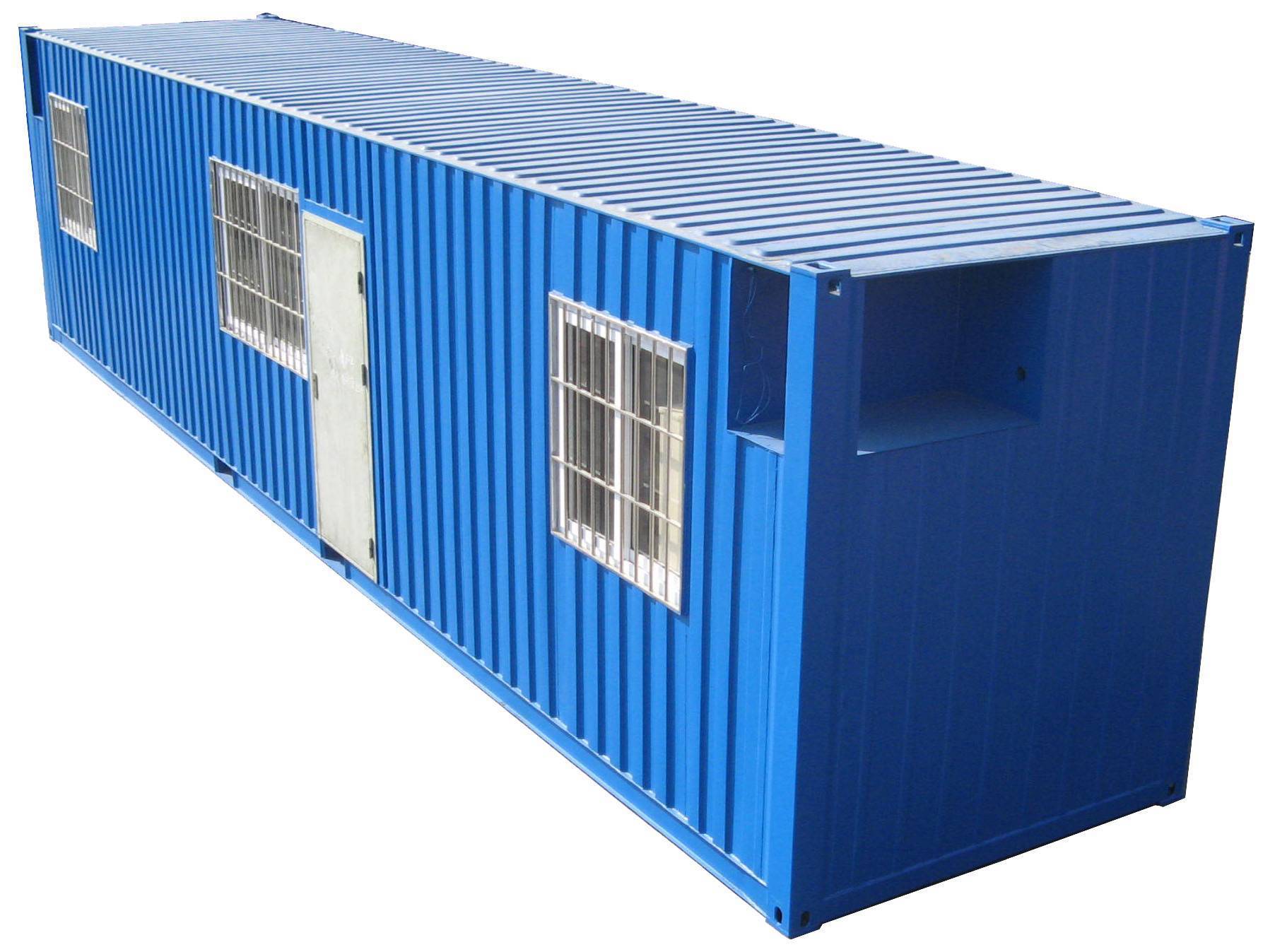

Морские грузовые контейнеры используют не только для перевозки грузов, но также в качестве технических, подсобных, жилых помещений. Они заменяют собой бытовки, хозблоки, складские блоки, подходят для временного или постоянного размещения. Такой объект не признаётся недвижимостью, а значит, его не нужно регистрировать. Не существует санитарных или иных ограничений для использования этих модулей в качестве хозяйственных построек или временного жилья. Именно поэтому много желающих установить морской контейнер на даче, на производственных или коммерческих площадках.

У модуля прочный силовой каркас, который обеспечивает правильную геометрию. Он не пострадает даже при условии установки в него окон и дверей. Это расширяет функционал и делает сферу применения практически неограниченной.

Проблемы при установке на землю

Необходимо понимать, что металлический блок имеет значительную массу, особенно в нагруженном состоянии. Это означает, что при установке контейнера на участке нужно учитывать его геологические особенности.

Это означает, что при установке контейнера на участке нужно учитывать его геологические особенности.

Если размещение кратковременное, на какой-то период до перевозки на другую территорию, то можно поставить блок непосредственно на землю. Но со временем модуль – особенно загруженный полностью – уйдет в грунт. Из-за этого блок может перекосить, а хранящиеся в нём грузы испортятся. Если земельный участок неровный, то блок может съехать. Если оставить модуль на «пустой» земле надолго, его нижняя часть будет подвержена коррозии от почвы, грунтовых и талых вод.

Для долгой эксплуатации блок-контейнера на участке ему необходим фундамент или правильно подготовленная основа.

Правила установки

Правильно установить контейнер можно только на ровном и плотном участке. Даже малейший наклон приведёт к тому, что блок съедет или деформируется. Основа должна быть твёрдой. Почва и песок для этой цели не подходят.

Материал для основания должен иметь срок службы, превышающий время, на которое размещается контейнер. Необработанное дерево прослужит несколько месяцев. Гораздо прочнее и долговечнее бетон, железобетон, металл. Если устанавливается блок большого размера, в котором будут храниться тяжёлые грузы, основа должна быть армированной.

Необработанное дерево прослужит несколько месяцев. Гораздо прочнее и долговечнее бетон, железобетон, металл. Если устанавливается блок большого размера, в котором будут храниться тяжёлые грузы, основа должна быть армированной.

Перед тем как установить контейнер на участке, необходимо определить, как им будут пользоваться, где необходим в него доступ, где будет производиться загрузка и разгрузка. Монтаж лучше проводить за один раз, не меняя место расположения объекта в дальнейшем.

Выравнивание по уровню, выемка грунта, создание насыпной подушки и иная подготовка основания необходимы для придания конструкции прочности, для предотвращения неравномерного стекания влаги после дождя и таяния снега, для защиты стен от сминания, а хранящихся внутри грузов или вещей – от порчи.

После установки вагончика нельзя допускать, чтобы он покосился. При неравномерном заполнении он накренится, съедет, деформируется и послужит намного меньше времени. Фото последствий неправильного монтажа и эксплуатации таких сооружений дают представление о возможном ущербе.

Виды материалов-опор

Контейнер морской для установки по всем правилам требует надёжного основания, которое может быть выполнено из таких материалов:

- поддоны – они могут быть опорой исключительно для нетяжелых блоков, к тому же при их использовании нужно точно рассчитать нагрузку;

- тротуарная плитка – также подходит для лёгких контейнеров, не выдерживает большого давления, может растрескиваться;

- дерево – применяется только на короткий срок, древесина должна быть дополнительно обработано средствами, не дающими брусьям или другому типу деревянных опор гнить и защищающими от насекомых;

- бетонные плиты – самый удачный вариант, так как армированный железобетон выдерживает повышенные нагрузки, рассчитан на долгую эксплуатацию, а железобетонные плиты имеют ровную поверхность.

Под любые опоры необходимо снять слой грунта и сделать подушку из песка и щебня. Это позволит выровнять основание, отвести грунтовые воды и обеспечит большую устойчивость всей конструкции.

Возможна установка металлических контейнеров на асфальт или на тщательно подготовленную и утрамбованную насыпь из нерудных материалов.

Вместо опор можно залить монолитный плитный или ленточный фундамент. Это решение для размещения вагончика на длительный срок, например, в качестве дачного домика. Можно сделать фундамент на винтовых, буронабивных сваях, но с изготовлением отмостки и цоколя. Фундамент вместо опор стоит делать, если на участке глинистая почва, склонная к неравномерному вспучиванию при промерзании, или просадочный грунт – нестабильный, болотистый. Также строительство фундамента оправдано на рельефной, неровной местности.

Не стоит использовать в качестве основы столбчатые опоры: кирпичные, бетонные блоки, столбы. Нагрузка на них распределяется неравномерно, из-за чего днище может просто лопнуть.

Выбор основания под контейнер зависит от срока, на который его устанавливают, от веса и условий эксплуатации. Неподходящие опоры и неправильный монтаж могут привести к негативным последствиям: деформации и гниению стен из-за попадающей на них грязи, влаги. Основание должно компенсировать давление блока на землю и предотвращать его крен, врастание в грунт, деформацию. Все монтажные работы необходимо проводить с обязательной проверкой поверхностей по уровню. Только в этом случае покупка контейнера будет оправданной, а эксплуатация – долгосрочной.

Неподходящие опоры и неправильный монтаж могут привести к негативным последствиям: деформации и гниению стен из-за попадающей на них грязи, влаги. Основание должно компенсировать давление блока на землю и предотвращать его крен, врастание в грунт, деформацию. Все монтажные работы необходимо проводить с обязательной проверкой поверхностей по уровню. Только в этом случае покупка контейнера будет оправданной, а эксплуатация – долгосрочной.

Правила установки контейнера на участке

Главная /Статьи /

Контейнеры очень востребованы как в качестве тары для перевозки грузов, так и в виде жилых и технических сооружений для временного и постоянного размещения. По закону такие постройки не относятся к недвижимому имуществу, а значит, их не нужно регистрировать. Поэтому люди с охотой покупают их и устанавливают на участках в качестве складов, хозблоков, дачных домиков, бытовок для рабочих на время строительства и т.п.

Можно ли поставить контейнер просто на землю?

Если планируется установка блок-контейнера на короткий срок, а затем перевозка на другое место, можно установить его прямо на ровную площадку или асфальт. Но есть опасность, что груженные под завязку модули «врастут» в асфальт или землю, дадут перекос, отчего груз сомнется и испортится, или даже «съедут», если участок наклонный, что может привести к несчастному случаю.

Но есть опасность, что груженные под завязку модули «врастут» в асфальт или землю, дадут перекос, отчего груз сомнется и испортится, или даже «съедут», если участок наклонный, что может привести к несчастному случаю.

Чтобы установить морской контейнер правильно и надежно, потребуется подвести основу или фундамент. Это особенно важно, если домик планируется эксплуатировать долго и основательно.

Силовой каркас контейнера очень прочный. Даже если сделать в стенках панорамное остекление, это не скажется на функционале и геометрии сварного каркаса.

Основой для размещения модуля может служить:

- насыпь из нерудных материалов;

- деревянный брус с предварительной обработкой против гниения и паразитов;

- армированные железобетонные плиты;

- брусчатка большого размера;

- винтовые сваи;

- ленточный фундамент;

- кирпичные и другие столбы.

Выбирать, на что поставить контейнер, нужно в зависимости от типа грунта, особенностей эксплуатации и бюджета. Пучинистые почвы, просадочные грунты, скалистая местность — везде требуется свой подход, поэтому категорически не рекомендуем установку блок-контейнера самостоятельно, здесь понадобится помощь специалистов.

Пучинистые почвы, просадочные грунты, скалистая местность — везде требуется свой подход, поэтому категорически не рекомендуем установку блок-контейнера самостоятельно, здесь понадобится помощь специалистов.

Правила установки контейнеров

Чтобы контейнер служил исправно, следует придерживаться требований к его установке:

- Основание должно быть строго горизонтальным. Лучше монтировать модуль на ровном участке. В противном случае небольшие неровности нивелируются фундаментом.

- Выбор материала должен зависеть от сроков. Дерево подходит для кратковременной установки контейнера, так как подвержено гниению. Для долгосрочных проектов выбирайте армированный бетон или сваи.

- Полностью груженый модуль весит намного больше обычного жилого, поэтому требует более мощного фундамента.

- Важен выбор места. Если планируется загрузка/выгрузка товаров или перевозка блока на другой объект, устанавливайте его так, чтобы транспорт легко мог маневрировать на участке.

И еще один момент: во время опускания блока на основание, следует убедиться, что контейнер стоит идеально ровно, без перекосов.

Планируя покупку или аренду контейнера, закладывайте в бюджет расходы на подготовку основания. Долгосрочный простой модуля потребует земляных работ (удаление растительности, выемка грунта для заливки фундамента, выравнивание площадки), а это дополнительные расходы.

Требования СанПин не ограничивают установку контейнеров для жилья или склада, так что все в ваших руках: сбор денег для формирования бюджета, покупка модуля в нашей компании и монтаж на вашей площадке.

Запуск GitLab Runner в контейнере

- Совместимость версий Docker Engine

- Общее использование образа GitLab Runner Docker

- Установите образ Docker и запустите контейнер

- Вариант 1. Используйте локальные системные тома для запуска контейнера Runner

- Вариант 2. Используйте тома Docker для запуска контейнера Runner

- Зарегистрируйте средство выполнения

- Обновите конфигурацию

- Up оценка версия

- Чтение журналов GitLab Runner

- Установка доверенных сертификатов сервера SSL

- Образы Docker

- Создание образа GitLab Runner Docker

- SELinux

- Образы контейнеров GitLab Runner поддерживают жизненный цикл

- Образы контейнеров и дата окончания публикации

Вот как вы можете запустить GitLab Runner внутри контейнера Docker.

Совместимость версий Docker Engine

В целом версия Docker Engine и версия образа контейнера GitLab Runner не должны совпадать. Образы GitLab Runner должны быть совместимы как с предыдущими, так и с предыдущими версиями. Однако, чтобы убедиться, что у вас есть последние функции и обновления безопасности, вы всегда должны использовать последнюю стабильную версию Docker Engine.

Общее использование образа GitLab Runner Docker

Образы GitLab Runner Docker (на основе Ubuntu или Alpine Linux)

разработаны как оболочки стандартной команды

Общее правило заключается в том, что каждая команда GitLab Runner, которая обычно выполняется as:

gitlab-runner <команда и параметры бегуна...>

можно выполнить с помощью:

docker run <выбранные параметры докера...> gitlab/gitlab-runner <команда и параметры бегуна...>

Например, получение справочной информации верхнего уровня для команды GitLab Runner может быть выполняется как:

docker run --rm -t -i gitlab/gitlab-runner --help ИМЯ: gitlab-runner — средство запуска GitLab ИСПОЛЬЗОВАНИЕ: gitlab-runner [глобальные параметры] команда [параметры команды] [аргументы...] ВЕРСИЯ: 15.1.0 (76984217) (...)

Короче говоря, часть команды gitlab-runner заменена на docker run [параметры докера] gitlab/gitlab-runner , а остальные

команда остается такой, как описано в документации реестра.

Разница только в том, что 9Команда 0049 gitlab-runner выполняется внутри

Докер-контейнер.

Установите образ Docker и запустите контейнер

Прежде чем начать, убедитесь, что Docker установлен.

Чтобы запустить gitlab-runner внутри контейнера Docker, нужно убедиться, что конфигурация не теряется при перезапуске контейнера. Для этого есть два варианта, которые описаны ниже.

Обязательно прочтите раздел часто задаваемых вопросов, в котором описаны некоторые наиболее распространенные проблемы с GitLab Runner.

примечание Эта настройка делегирует полный контроль над демоном Docker каждому контейнеру GitLab Runner.

Эффект заключается в том, что гарантии изоляции нарушаются, если вы запускаете GitLab Runner внутри демона Docker. который также запускает другие полезные нагрузки.

который также запускает другие полезные нагрузки.

Вариант 1: использовать локальные системные тома для запуска контейнера Runner

В этом примере локальная система используется для тома конфигурации, который монтируется в контейнер gitlab-runner . Этот том используется для конфигураций и других ресурсов.

docker run -d --name gitlab-runner --перезапускать всегда \ -v /srv/gitlab-runner/config:/etc/gitlab-runner \ -v /var/run/docker.sock:/var/run/docker.sock \ gitlab/gitlab-бегун: последнийnote

В macOS используйте /Users/Shared вместо /srv .

Вариант 2. Используйте тома Docker для запуска контейнера Runner

В этом примере вы можете использовать контейнер конфигурации для подключения пользовательского тома данных.

Создайте том Docker:

создание тома докера gitlab-runner-config

Запустите контейнер GitLab Runner, используя только что созданный том:

docker run -d --name gitlab-runner --restart always \ -v /var/run/docker. sock:/var/run/docker.sock \

-v gitlab-runner-config:/etc/gitlab-runner \

gitlab/gitlab-бегун: последний

sock:/var/run/docker.sock \

-v gitlab-runner-config:/etc/gitlab-runner \

gitlab/gitlab-бегун: последний

Чтобы установить часовой пояс контейнера, в команде docker run используйте флаг --env TZ= . Просмотрите список доступных часовых поясов.

Для образа GitLab Runner, совместимого с FIPS, на основе redhat/ubi8-minimal используйте теги gitlab/gitlab-runner:ubi-fips .

Зарегистрировать бегуна

Последний шаг — зарегистрировать нового бегуна. Контейнер GitLab Runner не принимает никаких заданий, пока не будет зарегистрирован.

Обновление конфигурации

Если вы измените конфигурацию в config.toml , может потребоваться перезапустить средство выполнения, чтобы изменения вступили в силу.

Обязательно перезапустите весь контейнер вместо использования перезапуск gitlab-runner :

перезапуск докера gitlab-runner

Обновление версии

Извлечь последнюю версию (или определенный тег):

docker pull gitlab/gitlab-runner:latest

Остановить и удалить существующий контейнер:

docker stop gitlab-runner && docker rm gitlab-runner

Запустите контейнер, как вы это делали изначально:

docker run -d --name gitlab-runner --restart always \ -v /var/run/docker.примечаниеsock:/var/run/docker.sock \ -v /srv/gitlab-runner/config:/etc/gitlab-runner \ gitlab/gitlab-бегун: последний

Вам необходимо использовать тот же метод для подключения тома данных, что и

изначально ( -v /srv/gitlab-runner/config:/etc/gitlab-runner или --volumes-из gitlab-runner-config ).

Чтение журналов GitLab Runner

Когда GitLab Runner запускается как задача переднего плана (будь то локально установленный двоичный файл или внутри контейнера Docker), журналы выводятся на стандартный вывод. Когда GitLab Runner запускается как системная служба (например, с Systemd), логи в большинстве случаи, регистрируемые через Syslog или другой системный механизм ведения журнала.

Когда GitLab Runner запущен как служба на основе Docker, поскольку команда gitlab-runner ... является

основной процесс контейнера, логи можно прочитать с помощью команды docker logs .

Например, если GitLab Runner был запущен с помощью следующей команды:

docker run -d --name gitlab-runner --restart always \ -v /var/run/docker.sock:/var/run/docker.sock \ -v /srv/gitlab-runner/config:/etc/gitlab-runner \ gitlab/gitlab-бегун: последний

вы можете получить логи с:

docker logs gitlab-runner

, где gitlab-runner — это имя контейнера, заданное с помощью --name gitlab-runner первая команда.

Дополнительную информацию об обработке журналов контейнеров можно найти на странице Страница документации по докеру.

Установка доверенных сертификатов сервера SSL

Если ваш сервер GitLab CI использует самозаверяющие SSL-сертификаты, вам следует убедитесь, что GitLab Runner доверяет сертификату сервера GitLab CI контейнер, чтобы они могли разговаривать друг с другом.

Образ gitlab/gitlab-runner настроен на поиск доверенного SSL

сертификаты по адресу /etc/gitlab-runner/certs/ca. , однако это можно изменить с помощью  crt

crt -e "CA_CERTIFICATES_PATH=/DIR/CERT" параметр конфигурации.

Скопируйте файл ca.crt в каталог certs тома данных (или контейнера).

Файл ca.crt должен содержать корневые сертификаты всех серверов, которые вы

хотите, чтобы GitLab Runner доверял. Контейнер GitLab Runner импортирует файл ca.crt при запуске, поэтому, если

ваш контейнер уже запущен, вам может потребоваться перезапустить его, чтобы изменения вступили в силу.

Образы Docker

Доступны следующие мультиплатформенные образы Docker:

-

gitlab/gitlab-runner: последнийна основе Ubuntu. -

gitlab/gitlab-runner:alpineна основе Alpine с гораздо меньшей площадью основания (~160/350 МБ Ubuntu против ~45/130 МБ Alpine со сжатием/распаковкой).

См. GitLab Runner

источник возможных инструкций по сборке образов Ubuntu и Alpine.

Создание образа GitLab Runner Docker

По состоянию на 03 августа 2021 г. образ GitLab Runner Docker на основе Alpine использует Alpine 3.12.0. Однако вы можете обновить ОС образа до того, как он появится в репозиториях GitLab.

Чтобы создать образ Docker gitlab-runner для последней версии Alpine:

Создать

alpine-upgrade/Dockerfile.АРГ GITLAB_RUNNER_IMAGE_TYPE АРГ GITLAB_RUNNER_IMAGE_TAG ОТ gitlab/${GITLAB_RUNNER_IMAGE_TYPE}:${GITLAB_RUNNER_IMAGE_TAG} ЗАПУСТИТЬ обновление apk ЗАПУСТИТЬ обновление apkСоздайте обновленный образ

gitlab-runner.GITLAB_RUNNER_IMAGE_TYPE=gitlab-runner GITLAB_RUNNER_IMAGE_TAG=alpine-v13.12.0 docker build -t $GITLAB_RUNNER_IMAGE_TYPE:$GITLAB_RUNNER_IMAGE_TAG --build-arg GITLAB_RUNNER_IMAGE_TYPE=$GITLAB_RUNNER_ IMAGE_TYPE --build-arg GITLAB_RUNNER_IMAGE_TAG=$GITLAB_RUNNER_IMAGE_TAG -f alpine-upgrade/Dockerfile alpine- обновление

Создайте обновленный образ

gitlab-runner-helper.

GITLAB_RUNNER_IMAGE_TYPE=gitlab-runner-helper GITLAB_RUNNER_IMAGE_TAG=x86_64-v13.12.0 docker build -t $GITLAB_RUNNER_IMAGE_TYPE:$GITLAB_RUNNER_IMAGE_TAG --build-arg GITLAB_RUNNER_IMAGE_TYPE=$GITLAB_RUNNER_ IMAGE_TYPE --build-arg GITLAB_RUNNER_IMAGE_TAG=$GITLAB_RUNNER_IMAGE_TAG -f alpine-upgrade/Dockerfile alpine -обновление

Образ IBM Z не содержит зависимости docker-machine , поскольку он еще не поддерживается для Linux s390x или Linux ppc64le.

платформы. См. проблему для текущего статуса.

Селинукс

Некоторые дистрибутивы (CentOS, Red Hat, Fedora) по умолчанию используют SELinux для повышения безопасности базовой системы.

При работе с такой конфигурацией следует соблюдать особую осторожность.

- Если вы хотите использовать исполнитель Docker для запуска сборок в контейнерах, вам необходим доступ к

/var/run/docker.sock. Однако, если SELinux находится в принудительном режиме, при доступе к/var/run/docker. sock 9 вы увидите ошибку

sock 9 вы увидите ошибку Permission denied.0050 . Установите selinux-dockersock, чтобы решить эту проблему. - Убедитесь, что на хосте создан постоянный каталог:

mkdir -p /srv/gitlab-runner/config. - Запустить Docker с

:Zна томах:

docker run -d --name gitlab-runner --restart always \ -v /var/run/docker.sock:/var/run/docker.sock \ -v /srv/gitlab-runner/config:/etc/gitlab-runner:Z \ gitlab/gitlab-бегун: последний

Образы контейнеров GitLab Runner поддерживают жизненный цикл

Мы будем следить за жизненным циклом поддержки базовых дистрибутивов (Ubuntu, Alpine, Red Hat Universal Base Image), используемых для создания образов контейнеров GitLab Runner.

Даты окончания публикации базовых дистрибутивов не обязательно совпадают с основным циклом выпуска GitLab. Это означает, что мы прекратим публиковать версию образа контейнера GitLab Runner в второстепенном выпуске. Это гарантирует, что мы не будем публиковать образы, которые больше не обновляются вышестоящим дистрибутивом.

Образы контейнеров и дата окончания публикации

| Базовый контейнер | Версия базового контейнера | Дата окончания срока службы поставщика | Дата окончания срока службы GitLab |

|---|---|---|---|

| Ubuntu 9 0314 | 20.04 | 09.04.2030 | 22.04.2030 |

| Alpine | 3.12 | 2022-05-01 | 2023-05-22 |

| Alpine | 3.13 | 2 022-11-01 | 22.05.2023 |

| Alpine | 3.14 | 2023-05-01 | 2023-05-22 |

| Alpine | 9 0313 3.152023-11-01 | 2023-11-22 | |

| Alpine | 3.16 | 2024-05-23 | 2024-06-22 |

| Red Hat Universal Base Image 8 | 8.7-1054 | 2024-05-31 | 2024-06-22 |

Запуск нескольких служб в контейнере

Основным запущенным процессом контейнера является ENTRYPOINT и/или CMD на

конец Dockerfile . Лучшей практикой является разделение проблемных областей по

с использованием одного сервиса на контейнер. Эта служба может разветвляться на несколько

процессов (например, веб-сервер Apache запускает несколько рабочих процессов).

Это нормально иметь несколько процессов, но чтобы получить максимальную отдачу от Docker,

избегайте того, чтобы один контейнер отвечал за несколько аспектов вашего общего

приложение. Вы можете подключить несколько контейнеров, используя определяемые пользователем сети и

общие тома.

Лучшей практикой является разделение проблемных областей по

с использованием одного сервиса на контейнер. Эта служба может разветвляться на несколько

процессов (например, веб-сервер Apache запускает несколько рабочих процессов).

Это нормально иметь несколько процессов, но чтобы получить максимальную отдачу от Docker,

избегайте того, чтобы один контейнер отвечал за несколько аспектов вашего общего

приложение. Вы можете подключить несколько контейнеров, используя определяемые пользователем сети и

общие тома.

Основной процесс контейнера отвечает за управление всеми процессами, которые он

начинается. В некоторых случаях основной процесс плохо спроектирован и не справляется

изящно «пожинать» (останавливать) дочерние процессы при выходе из контейнера. Если

ваш процесс попадает в эту категорию, вы можете использовать опцию --init , когда вы

запустить контейнер. Флаг --init вставляет крошечный процесс инициализации в

контейнер в качестве основного процесса и обрабатывает сбор всех процессов, когда

контейнер выходит. Такая обработка таких процессов лучше, чем использование

полноценный процесс инициализации типа

Такая обработка таких процессов лучше, чем использование

полноценный процесс инициализации типа sysvinit , upstart или systemd для обработки

жизненный цикл процесса в вашем контейнере.

Если вам нужно запустить более одной службы в контейнере, вы можете добиться это несколькими разными способами.

Использовать скрипт-оболочку

Поместите все свои команды в скрипт-оболочку, завершите тестирование и

отладочная информация. Запустите сценарий оболочки как ваш CMD . Это очень

наивный пример. Во-первых, скрипт-обертка:

#!/бин/баш # Запускаем первый процесс ./мой_первый_процесс & # Запускаем второй процесс ./мой_секундный_процесс & # Ждём завершения любого процесса подожди -н # Выход со статусом процесса, который вышел первым выйти $?

Далее Dockerfile:

# синтаксис=docker/dockerfile:1 ОТ убунту: последняя КОПИРОВАТЬ мой_первый_процесс мой_первый_процесс КОПИРОВАТЬ мой_секундный_процесс мой_секундный_процесс КОПИРОВАТЬ my_wrapper_script.sh my_wrapper_script.sh CMD ./my_wrapper_script.sh

Использовать элементы управления заданиями Bash

Если у вас есть один основной процесс, который должен запускаться первым и продолжать работать, но вам временно нужно запустить некоторые другие процессы (возможно, для взаимодействия с основной процесс), то вы можете использовать управление заданиями bash, чтобы облегчить это. Во-первых, скрипт-обертка:

#!/бин/баш # включить управление заданиями в bash установить -м # Запускаем основной процесс и переводим его в фоновый режим ./мой_основной_процесс & # Запускаем вспомогательный процесс ./мой_помощник_процесс # my_helper_process может понадобиться знать, как ждать # основной процесс, который нужно запустить до того, как он выполнит свою работу и вернется # теперь мы возвращаем основной процесс на передний план # и оставить там фг %1

# синтаксис=docker/dockerfile:1 ОТ убунту: последняя КОПИРОВАТЬ мой_основной_процесс мой_основной_процесс КОПИРОВАТЬ мой_хелпер_процесс мой_хелпер_процесс КОПИРОВАТЬ my_wrapper_script.sh my_wrapper_script.sh CMD ./my_wrapper_script.sh

Использовать диспетчер процессов

Используйте диспетчер процессов, например supervisord . Это в меру тяжелый

подход, который требует, чтобы вы упаковали supervisord и его конфигурацию в

свой образ (или создайте свой образ на основе образа, включающего supervisord ), вместе с

различные приложения, которыми он управляет. Затем вы запускаете supervisord , который

управляет вашими процессами за вас.

В следующем примере Dockerfile показан этот подход. Пример предполагает, что эти файлы существуют в корне контекста сборки:

-

supervisord.conf -

мой_первый_процесс -

мой_секундный_процесс

# синтаксис = докер/докерфайл: 1 ОТ убунту: последняя RUN apt-get update && apt-get install -y supervisor ВЫПОЛНИТЬ mkdir -p /var/log/supervisor КОПИРОВАТЬ supervisord.

sock:/var/run/docker.sock \

-v gitlab-runner-config:/etc/gitlab-runner \

gitlab/gitlab-бегун: последний

sock:/var/run/docker.sock \

-v gitlab-runner-config:/etc/gitlab-runner \

gitlab/gitlab-бегун: последний

sock:/var/run/docker.sock \

-v /srv/gitlab-runner/config:/etc/gitlab-runner \

gitlab/gitlab-бегун: последний

sock:/var/run/docker.sock \

-v /srv/gitlab-runner/config:/etc/gitlab-runner \

gitlab/gitlab-бегун: последний

sock 9 вы увидите ошибку

sock 9 вы увидите ошибку  sh my_wrapper_script.sh

CMD ./my_wrapper_script.sh

sh my_wrapper_script.sh

CMD ./my_wrapper_script.sh

sh my_wrapper_script.sh

CMD ./my_wrapper_script.sh

sh my_wrapper_script.sh

CMD ./my_wrapper_script.sh